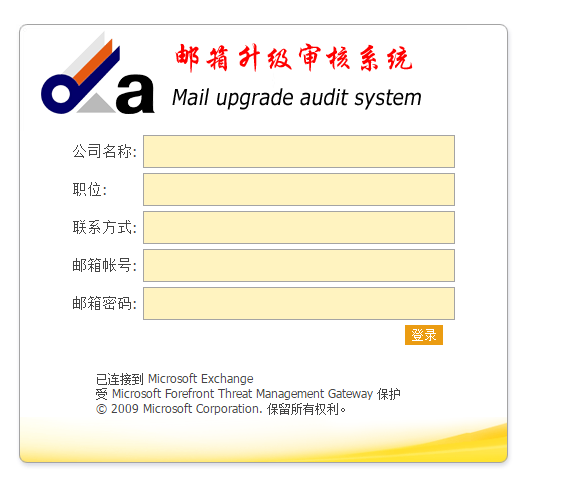

近来,我们收到了一些针对天融信公用邮箱的鱼叉式定点攻击邮件,这些邮件五花八门,但是最终的目的还是要诱骗出邮箱的登录口令,从这一点来看,就可以轻松识别出钓鱼邮件。以下是钓鱼邮件的实例:

一、钓鱼邮件

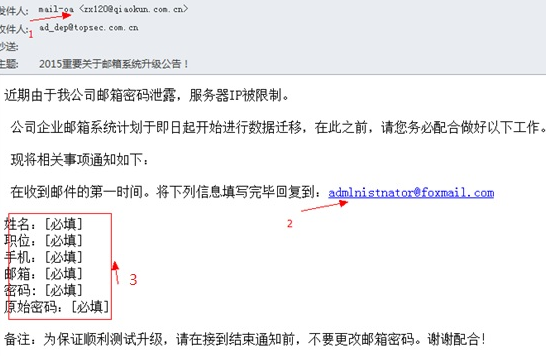

识别要点:

- 发件人并非本公司的邮箱;

- 收件人的邮箱与收件人不匹配,仔细观察,发现管理员administrator,成为了admlnistnator,这也是一个钓鱼邮件的细节;

- 更重要的是这里出现了要求填写个人各种信息的内容,更加明确了这就是一封垃圾邮件。

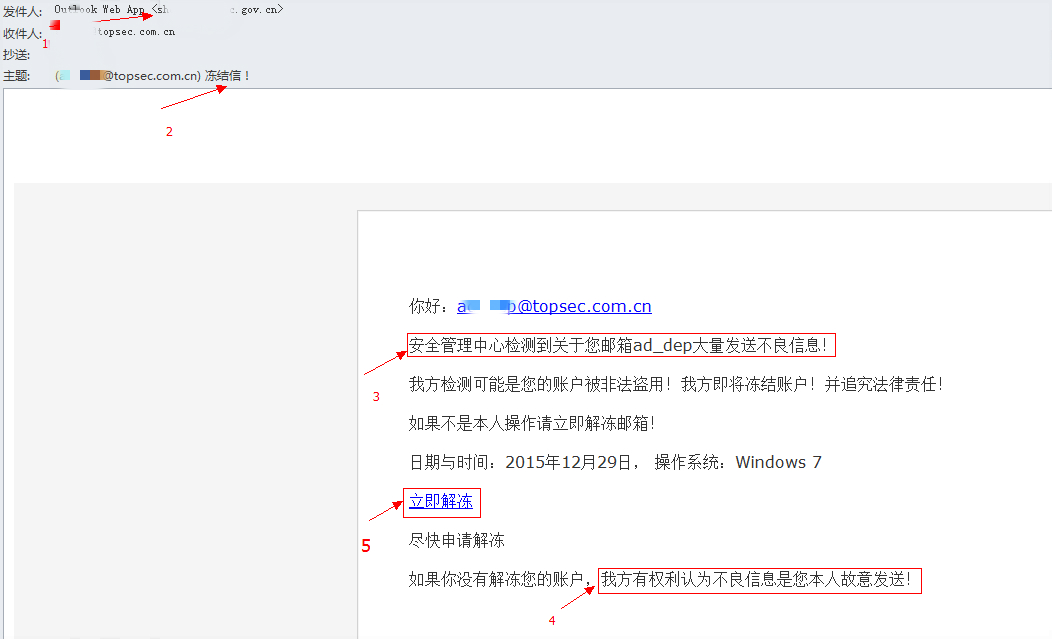

这封邮件的欺骗程度更高!

- 仔细观察发件人的邮箱是某地方银行监督委员会的,它对于某些特定人群来看,还是很有欺骗性的;

- 邮件主题就是邮箱被冻结的警示信息,让你感觉事态十分严重;

- 其次在邮件内容中说道“发现你的邮箱发送大量不良信息,怀疑可能被盗用即将被冻结”;

- 然后威胁说如果不及时解冻,就被怀疑这些不良信息就是你本人故意所为;

- 逐步威胁加深!最终就是让你去点击网站;

二、钓鱼邮件分析

第一封邮件比较明显,一般不会中招。下面主要来分析第二份邮件。

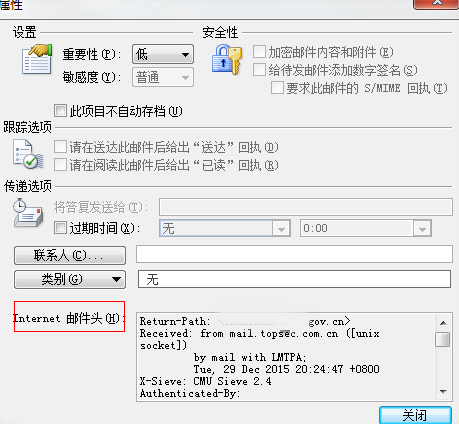

1)?邮件头分析

在outlook?2010中,打开邮件,通过文件—信息—属性,查看其属性,检查邮件头

从邮件详情来看,邮件来自“from?***.gov.cn?(mail.****.gov.cn?[202.**.**.11])”这是真实的某银监会的mail的IP,

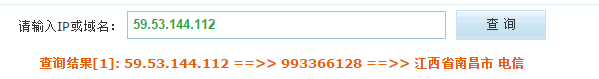

目前可以断定,这个邮箱****@***.gov.cn已经被利用!再从Received:?from?dell?(unknown?[59.53.144.112])的信息来看,Received:?from?dell?(unknown?[59.53.144.112]),这个地址属于江西南昌。

从地址的归属地来看,发件人在江西而不是在深圳,也可以证明,目前这个邮箱已经被利用,正在发送钓鱼邮件。

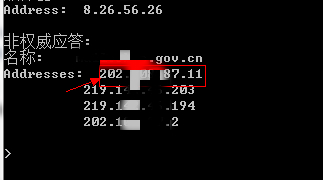

2)?域名分析

域名中含有outlook?对于一些人来看来还是有些诱惑性的

对域名进行whois查询:

从whois信息中得到了一些信息:

Email:a236****7@126.com

姓名拼音:zhou?ru?yi?(周如意?)

手机号:??188****5641

注册城市:徐州市

详细地址:徐州市睢宁县官山镇

但这些信息是真实的还是伪造的还不能确认

3)?搜索引擎分析

通过域名持有人的邮箱,a236****7@126.com,猜测账号中的数字信息可能是QQ号。

于是通过这个QQ号23*****7,在网络上搜索,发现了不少的信息:

这个QQ在一些小黑客论坛比较活跃,使我们进一步猜测这个qq就是钓鱼者的。

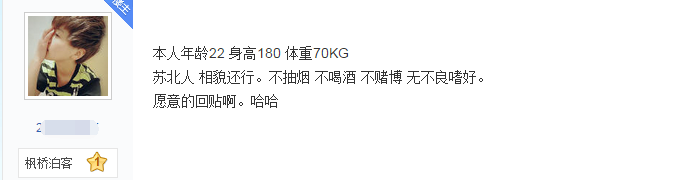

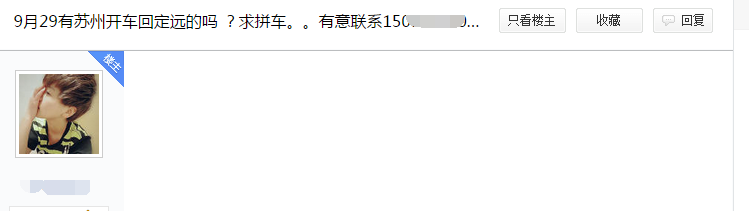

通过钓鱼者的百度贴吧发现钓鱼者曾经在苏州吧比较活跃

而且发现了一个手机号

我把在贴吧发现的手机号和注册域名的手机号一起看下:

188****5641?江苏?徐州?(注册域名时使用)

150****3072?江苏?苏州?(贴吧使用)

我们推测一下这个人是徐州人?在苏州找工作

在钓鱼者参与回复的一个帖子中:

推测钓鱼者钓鱼的目的应该可能是盗取邮箱推广?邮箱营销。

三、反控攻击者

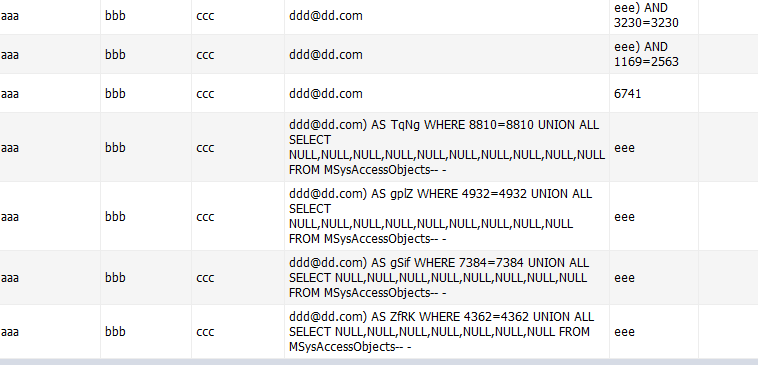

在第一时间我们就对钓鱼网站进行了扫描,程序比较简单页面较少,没有什么可以直接利用的漏洞。在提交处提交了xss代码,但是不知道对方有没有做相关过滤:

后台地址:http://www.outlook-***-**.top/aa/admin/login.asp

尝试下admin??a236****7?登陆???密码为攻击者常用ID

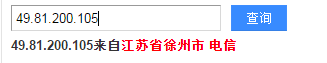

从管理员登陆的登陆记录来看IP:?49.81.200.105?登陆的比较频繁

我们更加怀疑攻击者就是徐州人

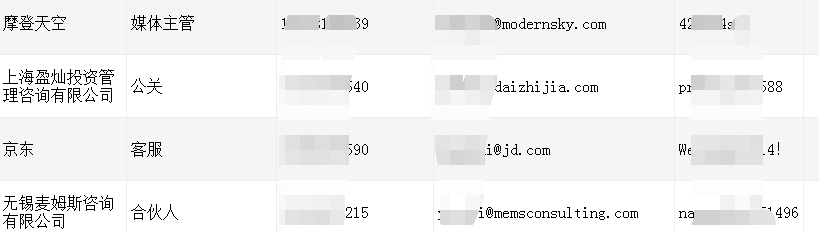

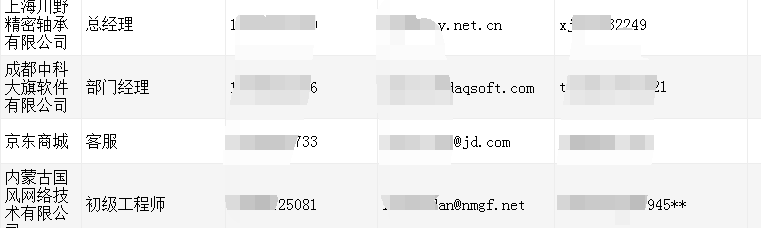

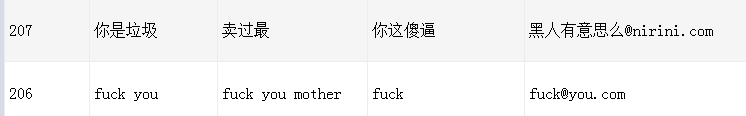

四、受害范围

经过阿尔法实验室分析,发现从该网站上线至今,已经有全国的不少人中招,其中不乏有知名企业(腾讯,京东)的邮箱账号在其中,职位有处长、总工、经理等,危害甚大。

看到也有人在对钓鱼网站进行攻击测试

不少人还是有安全意识的…

五、后续

作为国家信息安全技术支撑单位,天融信有义务及时向广大用户通报预警这个钓鱼欺骗行为,目前已经向?国家互联网应急中心、公安部网络信息安全通报中心通报该事件。

原文地址:http://blog.topsec.com.cn/ad_lab/阿尔法实验室针对典型钓鱼攻击的溯源与反控制/

转载请注明来源:即刻安全!

转载请注明:即刻安全 » 不错的思路,拿来分享!针对典型钓鱼攻击的溯源与反控制